Kubernetes ist eines der am häufigsten verwendeten Systeme zur Container-Orchestrierung. Es ermöglicht Entwicklern und IT-Teams, Container-Workloads auf einfache und skalierbare Weise zu verwalten. Immer mehr Unternehmen setzen Kubernetes ein und die Sicherheit der Kubernetes Cluster gewinnt zunehmend an Relevanz.

Was ist ein Kubernetes Cluster?

Ein Kubernetes Cluster ist ein System zur Verwaltung von Container-Anwendungen. Wenn Du Kubernetes verwendest, dann führst Du ein Kubernetes Cluster aus. Container-Instanzen starten oder beenden automatisch und je nach Bedarf. So kann eine skalierbare und automatisierte Bereitstellung und Wartung von Anwendungen sichergestellt werden.

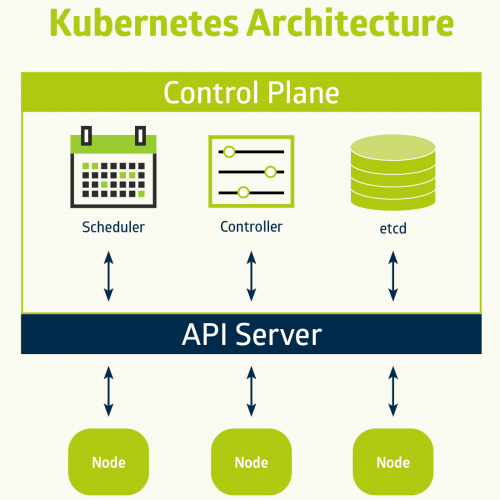

Wie ist ein Kubernetes Cluster aufgebaut?

Ein Kubernetes Cluster besteht aus verschiedenen Komponenten wie der Control Plane und den Nodes. Die Control Plane ist für die Koordination und Überwachung verantwortlich, während die Nodes die Container-Instanzen ausführen. Innerhalb dieser Container laufen Anwendungen wie Web-Server, Datenbanken und API-Server.

5 Best Practices und Techniken zur Absicherung Deiner Kubernetes Cluster

Wir haben für Dich 5 Best Practices zusammengestellt. Mit diesen kannst Du Deine Anwendungen und Daten vor Bedrohungen schützen.

1. Netzwerksicherheit

Netzwerksicherheit ist eine der grundlegenden Voraussetzungen für eine sichere Kubernetes-Umgebung. Es ist wichtig, dass alle Komponenten in Deinem Kubernetes Cluster in einer sicheren Netzwerkumgebung eingerichtet sind. Beachte die allgemeingültigen Grundlagen der Netzwerksicherheit und wende diese auf Dein Kubernetes-Cluster an. Verwende eine Firewall, um den Datenverkehr zwischen den Komponenten zu überwachen und zu filtern. Stelle sicher, dass Deine Nodes nur über einen sicheren Tunnel wie SSL oder VPN kommunizieren.

- Netzwerksegmentierung: Isoliere Dein Kubernetes Cluster und erlaube nur den Zugriff von autorisierten Quellen. Die Verwendung von Netzwerk- und Firewall-Regeln unterstützt den Datenverkehr zwischen verschiedenen Pods und Diensten im Cluster zu steuern.

- Transportverschlüsselung: Um die Vertraulichkeit und Integrität der Daten zu gewährleisten, solltest Du die Kommunikation innerhalb des Kubernetes Clusters verschlüsseln. Dies kann durch die Verwendung von HTTPS, TLS oder anderen verschlüsselten Protokollen erreicht werden.

- Netzwerküberwachung: Überwache die Aktivitäten in Deinem Kubernetes Cluster. So kannst Du ungewöhnliche Netzwerkaktivitäten frühzeitig erkennen und reagieren. Dazu gehören auch potenzielle Angriffe oder Sicherheitsverletzungen in Deinem Kubernetes Cluster.

- DNS-Sicherheit: Die Domain Name System (DNS)-Auflösung ist ein wichtiger Aspekt der Netzwerksicherheit. Gestalte diese zuverlässig innerhalb des Kubernetes Clusters um DNS-Spoofing- oder Man-in-the-Middle-Angriffe zu vermeiden.

2. Zugriffskontrollen und RBAC

Die Implementierung von rollenbasierten Zugriffskontrollen bzw. Role Based Access Control (RBAC) ist eine wichtige Sicherheitsmaßnahme für Deine Kubernetes-Umgebung. Sie ermöglichen die Definition von granularen Zugriffsrechten auf Ressourcen wie Pods, Services und Deployment-Objekte innerhalb des Clusters. Administratoren können so die Sicherheit und Integrität von Kubernetes Clustern verbessern und nur autorisierten Benutzern den Zugriff auf wichtige Ressourcen innerhalb des Clusters gewähren.

3. Verwendung sicherer Images

Sichere Container-Images sind ein wichtiger Bestandteil der Sicherheitsstrategie in cloud-nativen Umgebungen. Für die Sicherheit Deines Kubernetes Cluster sind diese von hoher Relevanz. Hier sind einige Best Practices, um sicherzustellen, dass Du sichere Images erstellst:

- Verwende minimale Basis-Images von vertrauenswürdigen Quellen, um die Angriffsfläche zu minimieren.

- Scanne auf Schwachstellen, einschließlich Open-Source-Bibliotheken, und vermeide das Einbetten von Secrets.

- Lege restriktive Berechtigungen und Ressourcenlimits fest, um den Schaden bei unsachgemäßer Verwendung zu begrenzen.

- Verifiziere die Authentizität von Images durch die Überprüfung von Signaturen und die Verwendung von vertrauenswürdigen Registries.

- Verwende Multi-Stage-Builds, um unnötig komplizierte Tools aus den Runtime-Images zu entfernen, und verwende sicherheitsorientierte Codierungspraktiken, um unsicheren Code abzufangen.

4. Schwachstellenmanagement

Das Schwachstellenmanagement ist für die Sicherheit im Kubernetes Cluster entscheidend. Eine automatisierte und ganzheitliche Herangehensweise ist aufgrund der Komplexität von containerisierten und cloud-nativen Anwendungen unerlässlich. Die Identifizierung von Schwachstellen sollte bereits in der Build-Phase beginnen und sich über den gesamten Lifecycle der Anwendung fortsetzen. Dabei sollten sowohl die Images als auch Kubernetes selbst gescannt werden. Ein gutes Schwachstellenmanagement ermöglicht Teams, Schwachstellen zu erkennen und Risiken zu priorisieren. Insgesamt sollte das Schwachstellenmanagement in cloud-nativen Anwendungen automatisiert und kontinuierlich durchgeführt werden. Hier gibt es Schnittmengen mit dem DevSecOps Ansatz.

5. Zero-Trust und Kubernetes Cluster

Service Meshes bieten eine Möglichkeit, Zero-Trust-Prinzipien in Kubernetes Clustern zu implementieren. Sie bilden eine virtualisierte Netzwerkschicht und haben sich als beliebte Lösung für viele Ziele der Architektur herausgestellt. Zero-Trust-Networking konzentriert sich auf die Erhöhung der Sicherheit des internen Anwendungsverkehrs und geht davon aus, dass nichts in einem Netzwerk ohne Überprüfung vertrauenswürdig ist. Das Zero-Trust-Framework beschreibt eine Reihe von Prinzipien und Zielen, aber keine vorgeschriebene Implementierung oder bestimmte Technologien. Zero-Trust-Architekturen folgen im Allgemeinen Prinzipien wie der Authentifizierung von Netzwerkverbindungen und der Erteilung von Berechtigungen nach dem Prinzip der geringsten Privilegien.

Für einen zuverlässigen Kubernetes Betrieb muss der Fokus auf die Sicherheit des Kubernetes Clusters gelegt werden. Die SysEleven Managed Kubernetes Produkte übernehmen relevante Punkte für Dich. Wenn Du Unterstützung bei der Cluster Erstellung benötigst, melde Dich hier unverbindlich zum Test an.